Artigos

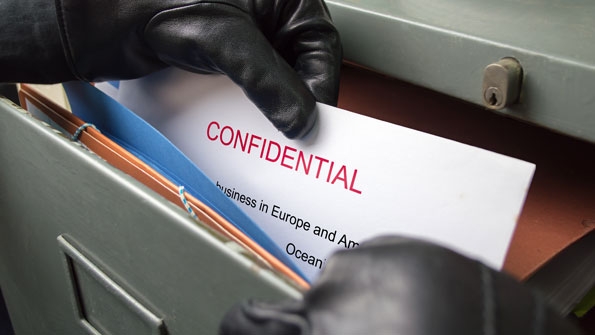

FBI confirma que comprou o spyware Pegasus do grupo NSO de Israel

O FBI confirmou a compra da poderosa ferramenta do NSO Group, Pegasus, cujo principal objetivo é vigiar jornalistas, dissidentes e ativistas de direitos humanos como já foi estabelecido há muito tempo. A agência acrescentou em comunicado na última quarta-feira (02) Leia mais…